Hat Putin die besseren Hacker? (Teil 3) Das Problem der Wasserversorgung

8. März 2022Hat Putin die besseren Hacker? (Teil 3)

Das Problem der Wasserversorgung

Weisses Haus und EPA veröffentlichen 100 – Tage – Plan gegen Cyberbedrohungen und für eine sichere Wasserversorgung

Washington, 7.3.2022

Insbesondere die im letzten Jahr immer raffinierteren Angriffe auf Wasserversorgungsunternehmen in den USA durch vorwiegend russische Cyberkrieger , haben die US – Regierung zum Handeln gezwungen. Denn es wäre fatal, wenn Millionen Bürger zwischen Washington und San Francisco verdursten müssen. Vor diesem Hintergrund haben das Weiße Haus , die Environmental Protection Agency (EPA) und die Cybersecurity and Infrastructure Security Agency (CISA) einen 100-Tage – Plan zum verstärkten Schutz der Wasserversorgungssysteme des Landes vorgestellt.

Der Aktionsplan „Industrial Control Systems Cybersecurity Initiative — Water and Wastewater Sector Action Plan“ umfasst mehrere Maßnahmen, die nach Ansicht der Behörden in den nächsten Monaten ergriffen werden können, um Lücken in der Cybersicherheit der Wasserversorgungsbranche zu schließen.

Der Plan sieht folgende Maßnahmen vor:

– Einrichtung einer Task Force aus führenden Vertretern der Wasserversorgungsbranche

– Start von Pilotprogrammen zur Überwachung von Angriffen

– Verbesserung des Informationsaustauschs und

– Bereitstellung technischer Unterstützung für Wassersysteme, die Hilfe benötigen.

Vor diesem Hintergrund betonte EPA-Administrator Michael Regan , dass Cyberangriffe eine „zunehmende Bedrohung für die Wassersysteme der Gemeinden“ darstellen. Weil die Angreifer immer raffinierter vorgehen, müsse ein koordinierter und modernerer Ansatz geschaffen werden, damit Amerika‘s Bürger auch in Zukunft noch Zugang zu sauberem Wasser haben. Die EPA werde eng mit ihren Bundespartnern zusammenarbeiten und ihre Befugnisse nutzen, damit der Wassersektor optimal vor Cybervorfällen geschützt werde.

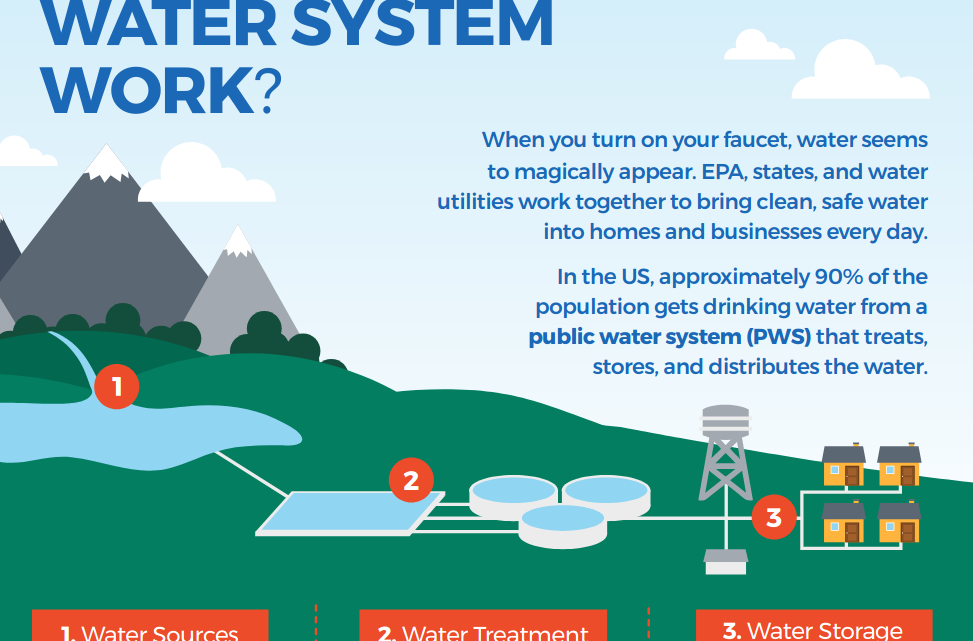

In den USA gibt es derzeit rund 150 000 Wasserversorgungsunternehmen. Das Problem: es handelt sich um Tausende (nicht kompatible) Systeme, denn neben den großen Metropolen müßten auch zahlreiche kleine Städte und Dörfer versorgt werden. Hinzu kommt: das Fachwissen über Cybersicherheit sei häufig kaum vorhanden.

Warnungen nahezu in Echtzeit

Das Weiße Haus erklärte, der Plan werde Eigentümern und Betreibern eine Technologie zur Verfügung stellen, die „ Warnungen nahezu in Echtzeit“ ermögliche. Darum würden EPA und CISA mit geeigneten Partnern aus dem Privatsektor zusammenarbeiten. Die Regierung werde jedoch keine bestimmte Technologie oder Anbieter auswählen. Die Umsetzung des Plans werde sich zunächst auf die Versorgungsunternehmen konzentrieren, die die größte Bevölkerung versorgen.

Das Weiße Haus hat seit 2019 folgende Angriffe auf die Wasserversorgung aufgeführt:

– August 2021, bei dem die Ransomware Ghost gegen eine Anlage in Kalifornien eingesetzt wurde. Die Angreifer verbrachten einen Monat im System, bevor sie eine Ransomware-Nachricht auf drei Überwachungs- und Datenerfassungsservern veröffentlichten.

– Bei einem Angriff im Juli 2021 wurde die Ransomware ZuCaNo eingesetzt, um eine Abwasseranlage in Maine zu beschädigen.

– Im März 2021 wurde eine Wasseraufbereitungsanlage in Nevada von einer unbekannten Ransomware-Variante angegriffen.

– Im September 2020 traf die Ransomware Makop eine Anlage in New Jersey,

– im März 2019 wurde versucht, das Trinkwasser einer Stadt in Kansas zu bedrohen.

– Für Schlagzeilen sorgte ein Angriff im Februar 2021, bei dem sich ein Hacker Zugang zu den Computersystemen einer Wasseraufbereitungsanlage in der Stadt Oldsmar in Florida verschaffte und die chemischen Werte auf gefährliche Parameter veränderte.

Das Weiße Haus wies in seiner Erklärung darauf hin, dass die jüngsten Angriffe auf Colonial Pipeline und den Lebensmittelverarbeiter JBS eine wichtige Erinnerung daran sind, dass die Bundesregierung nur begrenzte Befugnisse hat, Cybersicherheitsgrundlagen für kritische Infrastrukturen festzulegen. Die kommunalen Eigentümer seien darum auf eine Partnerschaft mit dem privaten Sektor angewiesen, um das Risiko zu minimieren.

Anne Neuberger, stellvertretende Nationale Sicherheitsberaterin für Cyber und neue Technologien, sagte, dass die Aktionspläne, die für Stromnetze und Pipelinebetreiber erstellt wurden, bereits dazu geführt haben, dass über 150 Stromversorger, die über 90 Millionen Privatkunden versorgen, und mehrere kritische Erdgaspipelines zusätzliche Cybersicherheitstechnologien einsetzen“.

Erkennungstechnologie nicht narrensicher

Außerdem betonte Anne Neuberger: „Der Plan zur Wasserversorgung wird auf dieser Arbeit aufbauen und ist ein weiteres Beispiel für unseren Fokus und unsere Entschlossenheit, alle uns zur Verfügung stehenden Mittel einzusetzen, um die Cyberverteidigung der Nation in Partnerschaft mit den Eigentümern und Betreibern kritischer Infrastrukturen im privaten Sektor zu modernisieren.“, sagte Neuberger.

Wie zu erwarten, kommt vor allem aus den Fachkreisen scharfe Kritik.

Die Reaktionen auf den 100-Tage-Plan unter den ICS-Cybersicherheitsexperten waren unterschiedlich. Im Computermagazin „ZDNet“ wird Mark Carrigan, Cyber-Vizepräsident für Prozesssicherheit und OT-Cybersecurity bei Hexagon PPM zitiert, der zurückhaltend erklärte, dass die skizzierten Maßnahmen „nicht annähernd ausreichen werden, um das Risiko auf ein akzeptables Niveau zu reduzieren.“

Erster Schwachpunkt: Die aktuell eingesetzte Erkennungstechnologie ist nicht „narrensicher.“ Carringten meint damit , dass viele Infiltrationen und nachfolgende Angriffe mit der Ausnutzung von Zero-Day-Schwachstellen beginnen, die jedoch erst im Nachhinein erkannt werden. „Das ist so, als würde man das Scheunentor schließen, nachdem die Kühe rausgegangen sind. Es ist an der Zeit, dass kritische Infrastrukturen verstärkt in die Verbesserung der betrieblichen Widerstandsfähigkeit investieren, damit wir auf einen Angriff reagieren, die Auswirkungen minimieren und den Betrieb innerhalb einer akzeptablen Zeitspanne wiederherstellen können“, so Carrigan.

„Wir müssen die Tatsache akzeptieren, dass wir nicht alle Cyberangriffe verhindern können, da die Kontrollsysteme, die kritische Dienste bereitstellen, von Natur aus so beschaffen sind. Wir müssen unsere Reaktions- und Wiederherstellungsfähigkeiten verbessern“.