Google will Hackern die Nutzung von Cobalt Strike vermiesen

2. Dezember 2022Google will Hackern die Nutzung von Cobalt Strike vermiesen

San Francisco, 2.12.2022

Google gibt eine Reihe von Tools frei, die Hackern die Nutzung von Cobalt Strike erschweren sollen. Das Tool wurde in den letzten zehn Jahren von fast allen Hackergruppen verwendet, um in die Privatsphäre ihrer Opfer einzudringen.

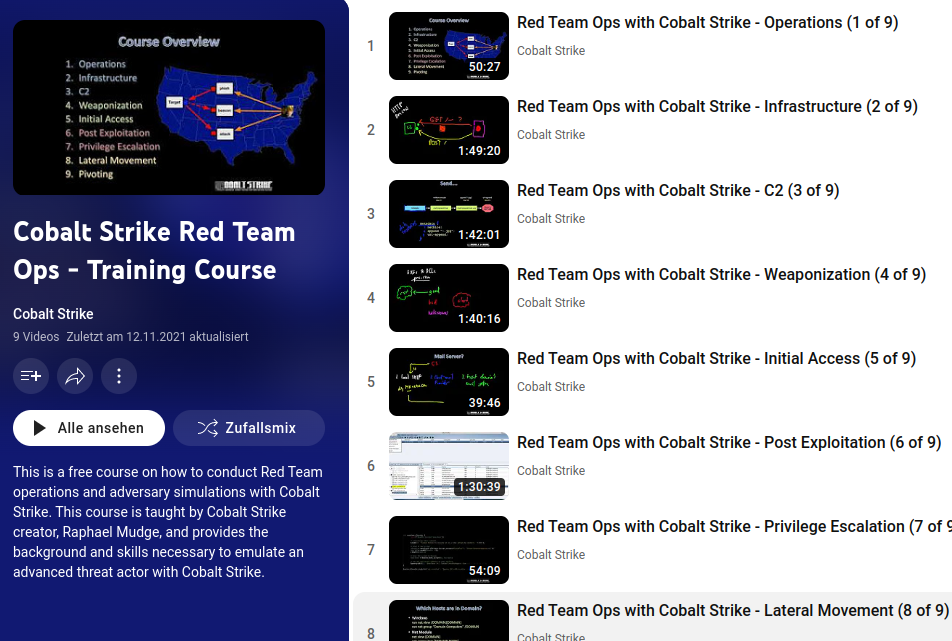

Cobalt Strike ist ein (offensives) Red-Team-Tool, das entwickelt wurde, um Sicherheitsforscher bei der Suche nach Sicherheitslücken zu unterstützen. Inzwischen ist das Tool zur ersten Wahl für Hacker geworden, die es als Point-and-Click-Bedrohungsvektor nutzen.

Obwohl die Software von ihrem Hersteller ständig aktualisiert wird, ist es Hackern gelungen, Schwachstellen zu finden und das Tool zu missbrauchen. Da illegale Versionen einer Software nicht öffentlich zugänglich sind, wird es noch schwerer, die Fehler für künftige Upgrades auf die offiziell lizenzierte Version zu beheben.

Google hat beschlossen, einige der YARA-Regeln als Open-Source-Tool zu veröffentlichen, um dem negativen Trend entgegenzuwirken. Eine Cobalt Strike-Version besteht im Wesentlichen aus drei Komponenten: Stager, Templates und Beacons. Google behauptet, dass Stages und Templates für Hacker schwieriger nachzubilden sind, weshalb das Unternehmen 165 Signaturen entwickelt hat, mit deren Hilfe es verdächtige Varianten der Software erkennen kann.

Es sei darauf hingewiesen, dass diese Tools gegen Schwachstellen in früheren Versionen von Cobalt Strike wirksam sind, aber nicht für die neueste Version.

Hintergrund:

Erst vor zwei Wochen wurde berichtet, dass ein Bedrohungsakteur, der als OPERA1ER bekannt ist, mehr als 11 Millionen Dollar aus 12 Ländern in Afrika gestohlen hat. Die Gruppe verwendet Cobalt Strike als eines ihrer bevorzugten Frameworks.

Eine neue in China ansässige Hackergruppe namens Earth Longzhi hat in den letzten zwei Jahren zahlreiche taiwanesische Einrichtungen gehackt und dabei hauptsächlich Cobalt Strike-Loader verwendet.

Russische Hacker haben das Tool genutzt, um Hunderte von verschiedenen Kampagnen gegen die Ukraine zu starten, die alle unterschiedliche Ziele verfolgen. Z-Team, eine bekannte russische Hackergruppe, hat mit Hilfe von Cobalt Strike die Ransomware Somnia entwickelt.